O pagamento NFC é seguro e como configurá-lo?

Ao comprar um celular ou tablet novinho, o usuário, via de regra, recebe um aparelho que suporta NFC, mas muitas vezes sem nem perceber quais vantagens essa tecnologia oferece. É útil saber se o pagamento NFC é seguro e como configurá-lo para que você possa pagar as compras sem contato.

Contente

O que é NFC?

Trata-se de uma tecnologia de transferência de informações em curtas distâncias, combinando um leitor e um smart card em um único dispositivo. Este último é um cartão de plástico com uma marca do tipo RFID, graças ao qual as pessoas passam por catracas de escritório e portas de acesso aberto.Bilhetes no transporte público da capital ou um cartão bancário com pagamento sem contato é um cartão inteligente.

Nele é instalado um microchip que, no momento de tocar no aparelho de leitura (catraca de escritório ou máquina automática de alguma instituição), troca informações em questão de segundos. Simplificando, ele transmite dados sobre seu proprietário para o sistema de segurança ou possibilita a retirada de uma quantia específica de fundos.

Esse microchip é chamado de Secure Element e é integrado ao telefone pelo fabricante ou colocado na mídia SD ou cartão SIM. A unidade NFS, por sua vez, é instalada exclusivamente na fábrica do fabricante e desempenha o papel de uma opção de controlador. Simplificando, ele administra este módulo.

Como funciona o NFC?

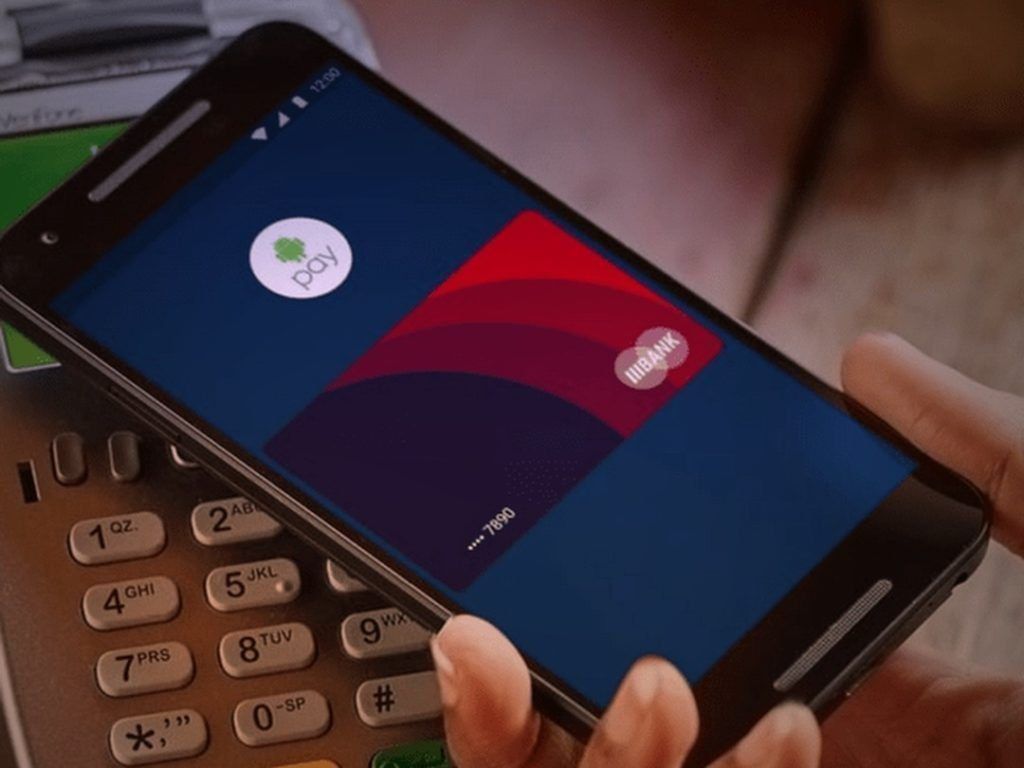

Anexar um smartphone à máquina para pagar mercadorias é muito mais confortável quando comparado a carregar alguns cartões de crédito no bolso.

A tecnologia de NFC (Near Field Communication ou Short Distance Communication) baseia-se na interligação de 2 bobinas do tipo electromagnético, uma das quais está localizada no smartphone e a outra, respectivamente, na máquina. Para iniciar o relacionamento, ambos os dispositivos devem estar localizados a uma distância não superior a 5 cm um do outro.

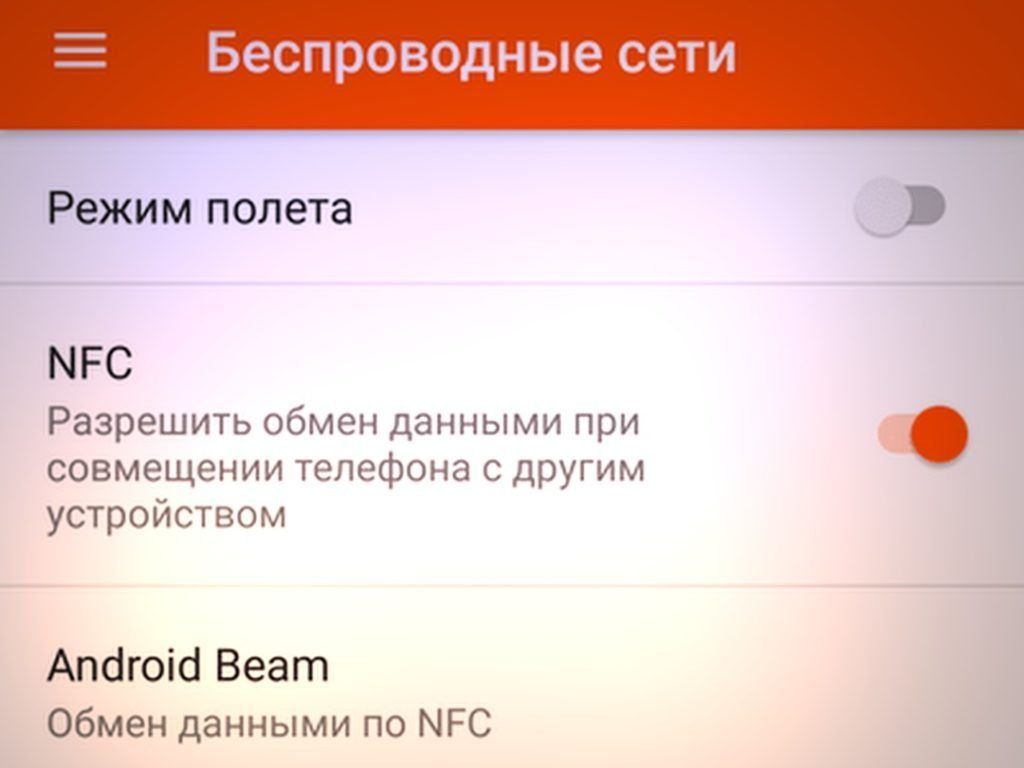

Como habilitar o NFC? Como descobrir se existe um módulo em um smartphone?

Tudo é bem fácil. Para entender se existe um módulo NFC no telefone ou tablet Android do usuário e ativá-lo, o usuário precisa ir em "Configuração" - "Comunicação sem fio" - "NFC".

Se o usuário não tiver esse valor no menu, o NFC não estará disponível em seu smartphone.

Método 1. Cartão de crédito Android

Se o usuário tiver um mau hábito em todos os lugares e esquecer constantemente seu próprio cartão de crédito, nessa situação, se seu gadget estiver equipado com um módulo NFC, ele terá a oportunidade de transformar seu próprio telefone em um cartão de crédito real. Isto se faz do seguinte modo:

- Primeiro, você precisa de um cartão de crédito que suporte a tecnologia paypass;

- É necessário instalar no smartphone o programa (cliente) do banco do usuário em que o cartão foi feito;

- Abra o programa instalado, encontre a opção responsável pelo NFC e selecione-a. Depois disso, você precisa colocar um cartão de crédito na parte de trás do telefone ou tablet para que seja considerado;

- Após uma leitura bem-sucedida, o usuário receberá uma senha composta por 4 números via SMS, que deverá ser salva. Esse PIN precisará ser inserido quando o usuário fizer um pagamento usando um telefone ou tablet.

Os desenvolvedores do módulo afirmam que seu uso é seguro porque:

- O usuário deve sempre, antes de comprar algo, inserir o código PIN.

- O alcance operacional do microprocessador NFC é de apenas 10 cm (ainda menos na realidade).

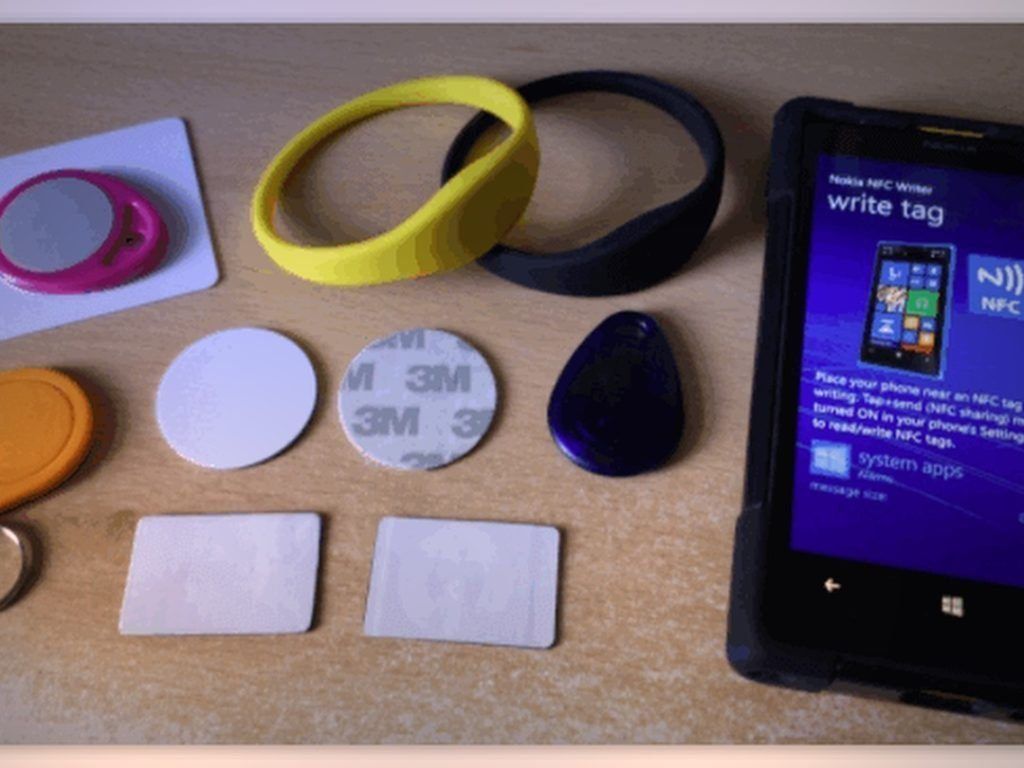

Método 2: tags NFC

Uma situação típica: uma pessoa acordou, tomou café da manhã, olhou o estoque na geladeira e abriu o programa “Compre um Baton” ou “Google Keep” para adicionar à lista o que precisa ser comprado. Depois disso, ele sai do apartamento e liga a rede móvel, entra no carro e ativa o GPS, o Bluetooth, para chegar com segurança ao local de trabalho. Lá, ele muda o smartphone para o modo vibratório e abre o Evernote.

Hoje, todas essas ações podem ser realizadas não mecanicamente, mas automaticamente graças às etiquetas NFC.

O que é necessário para isso:

- Instale o programa NFC ReTAG.

- Encontre etiquetas NFC ou, se o usuário tiver cartões de pagamento de metrô ou transporte público sem contato, ou talvez cartões bancários esquecidos ou não utilizados que suportem o Pay Pass.

- Abra o NFC ReTAG, digitalize um cartão ou etiqueta, adicione-o e nomeie-o como o usuário quiser.

- Depois disso, você precisa selecionar a ação que será realizada no smartphone quando o usuário o anexar à etiqueta e pressionar a tecla "Ação".

- Crie uma ação, por exemplo, inicie o programa "Compre um Bastão".

Após o usuário criar uma ação, você pode anexar um cartão ou etiqueta à geladeira (ou colocá-la ao lado dela). A partir de agora, toda vez que o usuário entrar na cozinha, ele terá a oportunidade de lançar instantaneamente o programa "Compre um Bastão" e salvar um lembrete com uma lista de compras obrigatórias.

Exemplo! Quando uma pessoa entra no carro, há uma marca nele, varredura que ativa automaticamente o GPS e abre o Bluetooth.

Como fazer?

- É necessário digitalizar um cartão ou uma etiqueta, nomeá-lo.

- Designe uma ação - inicie o programa GPS e também abra a transmissão de informações sem fio Bluetooth.

Adendo! É melhor deixar a etiqueta no carro para não esquecer de escaneá-la toda vez que entrar no carro.

Se o smartphone tiver direitos de root, isso também aumentará a possibilidade de usar tags NFC e uma pessoa terá mais “chips” para automatizar os processos de um telefone ou tablet.

Método 3. Android Beam

Este é um método de transmissão de dados (semelhante ao Bluetooth) usando o microprocessador NFC. É importante lembrar que a taxa de troca de dados usando o Android Beam é muito baixa e, portanto, seria aconselhável usá-lo apenas para transferir uma pequena quantidade de texto ou links.

Para isso você precisa:

- Pressione a tecla "Expandir";

- Traga os dois dispositivos um para o outro;

- Quando a imagem no visor do dispositivo transmissor ficar menor, clique nela para iniciar a transmissão.

Método 4: anel ou pulseira NFC

Uma pulseira ou anel inteligente com opção NFC é um projeto inovador de desenvolvedores da China, adequado para telefones executados em vários sistemas operacionais. A pulseira pode ser escolhida para qualquer tamanho de mão (uma situação semelhante com o anel). O peso do dispositivo é muito pequeno, mas o principal é que ele suporta totalmente a tecnologia NFC.

O papel do chip, por exemplo, no dispositivo Band 3 BFC, é desempenhado por um chipset especializado. Com a ajuda do que há de mais recente, a pulseira inteligente ajuda o telefone a transmitir informações por meio de um canal do tipo sem contato, mantendo assim a alta segurança. As informações no dispositivo podem ser reescritas um número ilimitado de vezes.

A pulseira armazena informações de pagamento, registros e outros dados pessoais. Visualizar as informações não é difícil - basta colocar a pulseira no visor do telefone. Em questão de segundos, ele estabelecerá uma conexão com o smartphone e desativará o bloqueio da tela, além de desempenhar o papel de uma tecla de atalho. Por exemplo, ao trazer a pulseira para o telefone, a câmera, a rede ou o programa de rede social são ativados no mesmo momento.

Outras opções

Os módulos NFC são encontrados em rótulos de lojas ou museus em placas informativas, durante a digitalização dos quais o usuário será levado a um site com dados completos sobre o produto ou rack.

Segurança NFC

Não faz sentido para os usuários que usam cartões sem contato por muito tempo falarem sobre o que é a tecnologia NFC. Este método de pagamento é mais seguro do que o método usual de ativação de um cartão PIN em uma máquina, porque ninguém vê o código. Mesmo que o telefone seja roubado, o ladrão não poderá sacar mais de mil rublos do cartão devido aos limites globais de limitação de valores em transações sem contato.

Há relatos em alguns meios de comunicação de que hackers terminais criados, que são usados em lugares lotados, roubando fundos secretamente. Mas isso só é real quando o telefone está desbloqueado.

Recomendação! Se, no entanto, o invasor conseguir sacar os fundos ilegalmente, o titular da conta sempre terá a oportunidade de ir a uma instituição bancária e contatá-los com uma solicitação para rastrear o movimento do dinheiro. O saldo do hacker será encontrado instantaneamente e os fundos serão devolvidos ao proprietário se o sequestrador ainda não os tiver gasto.

Mitos e pesquisas sobre segurança NFC

Para entender tudo a fundo, abaixo estão todos os tipos de mitos, rumores e situações reais relacionadas à segurança da tecnologia NFC.

Distância

Os cartões sem contato são usados para transferir informações com a tecnologia NFC, uma subcategoria de RFID. No cartão de crédito existe um processador e uma antena que respondem ao pedido do terminal de liquidação na frequência de rádio de 13,56 MHz. Diferentes sistemas de pagamento usam seus próprios padrões, como Visa Pay Wave ou MasterCard Pay Pass. Mas todos eles são baseados quase no mesmo princípio.

A distância de transferência de informações usando NFC varia em alguns centímetros, nesse sentido, o primeiro passo da segurança é físico. O leitor, de fato, deve ser aproximado do cartão de crédito, o que é bastante difícil de fazer discretamente.

No entanto, é possível criar um leitor extraordinário que trabalhe à distância. Por exemplo, cientistas da Universidade de Surrey, na Grã-Bretanha, mostraram a tecnologia de leitura de informações NFC a uma distância de cerca de 80 cm, graças a um scanner prático.

Este gadget é realmente capaz de "interrogar" secretamente cartões sem contato em microônibus, shoppings, aeroportos e outros locais públicos. Felizmente, em muitos estados, os cartões de crédito adequados já estão na bolsa de cada segunda pessoa.

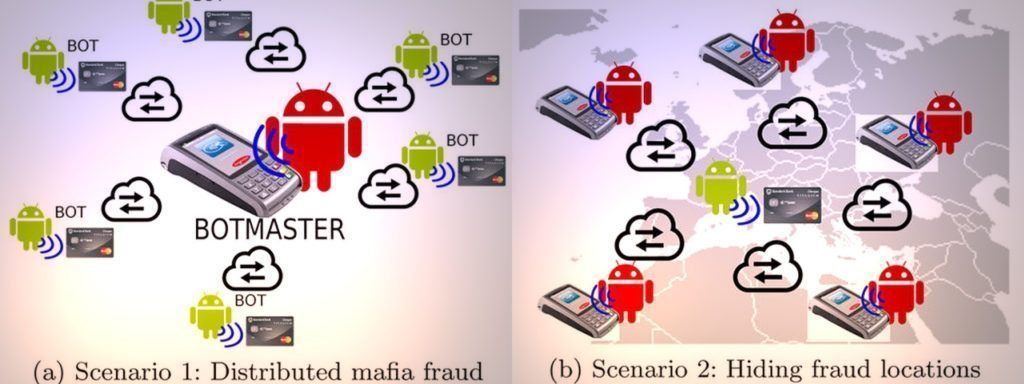

No entanto, é possível ir muito mais longe e prescindir do scanner e da presença pessoal. Outra solução incomum para o problema de alcance foi apresentada por hackers da Espanha. R. Rodriguez e H. Villa que apresentaram a palestra na reunião Hack In The Box.

A maioria dos novos telefones Android estão equipados com NFC.Ao mesmo tempo, os gadgets geralmente estão localizados próximos a uma bolsa - por exemplo, em uma mochila. Villa e Rodriguez desenvolveram o conceito de um Trojan (vírus) no Android que transforma o telefone da vítima em uma espécie de repetidor de sinal NFC.

No momento em que um smartphone infectado está próximo a um cartão de crédito sem contato, ele transmite um sinal para hackers via rede sobre o alcance da operação. Os invasores lançam um terminal de pagamento comum e conectam seu próprio telefone NFC a ele. Portanto, uma ponte é “construída” usando uma rede entre o terminal e o cartão NFC, que podem ser localizados a qualquer distância um do outro.

O vírus pode ser transmitido da maneira usual, por exemplo, quando empacotado com um programa pago "hackeado". Tudo o que você precisa é o sistema operacional Android versão 4.4 ou posterior. Direitos de root não são necessários, mas são recomendados para que o vírus possa funcionar mesmo depois que a tela do dispositivo estiver bloqueada.

Criptografia

Claro, aproximar-se do mapa é 50% de sucesso. Depois disso, é necessário quebrar uma barreira muito mais poderosa, que é baseada na criptografia.

As transações sem contato são protegidas pelo mesmo padrão EMV dos cartões do processador. Comparado com a trilha do ímã, que pode ser copiada, esse movimento não funcionará com o processador. A pedido do terminal, o chip gera uma chave de uso único de cada vez. É possível interceptar essa chave, mas ela não será mais adequada para uma operação subsequente.

Os cientistas de segurança duvidaram repetidamente da segurança do EMV, mas até hoje nenhuma maneira viável de contornar a proteção foi encontrada.

Há, aliás, uma nuance.Na implementação usual, a segurança dos cartões do processador é baseada em uma combinação de chaves criptográficas e uma pessoa digitando um código PIN. No processo de transações sem contato, um código PIN geralmente não é necessário, portanto, apenas as chaves criptográficas do processador do cartão e do terminal permanecem.

Valor da compra

Há outro nível de segurança - o limite limite para transações sem contato. Esta limitação na configuração do equipamento terminal é definida pelo adquirente (banco), que se orienta pelo aconselhamento dos sistemas de pagamento. Na Federação Russa, o valor máximo do pagamento é de mil rublos e, na América, o limite é de US $ 25.

Um pagamento de grande valor será recusado ou a máquina começará a exigir identificação auxiliar (assinatura ou código PIN), tudo depende da configuração do adquirente - emissor do cartão. Durante as tentativas de sacar alternadamente algumas quantias abaixo do limite, o sistema auxiliar de segurança também deve ser ativado.

Mas mesmo aqui há uma especificidade. Outro grupo de cientistas da Universidade de Newcastle da Grã-Bretanha disse quase um ano antes que havia encontrado uma brecha na segurança das transações sem contato do sistema de pagamento Visa.

Se você solicitar um pagamento não em libras esterlinas, mas em outra moeda estrangeira, o limite do valor não será incluído. E se o terminal não estiver conectado à World Wide Web, o valor máximo de uma operação de hacker pode chegar a um milhão de euros.

Funcionários do sistema de pagamentos Visa negaram a implementação de tal hack na prática, alegando que a operação seria negada pelos sistemas de segurança do banco. Se você acredita nas palavras de Taratorin do Raiffeisenbank, o terminal controla o valor limite do pagamento, independentemente da moeda em que foi realizado.

Conclusão

Em conclusão, vale a pena notar que a tecnologia de pagamentos sem contato é, de fato, fechada por uma excelente proteção em vários estágios, mas isso não significa que os fundos dos usuários estejam seguros com ela. Muito nos cartões de instituições bancárias está interligado com tecnologias muito “antigas” (faixa magnética, pagamento em rede sem verificação auxiliar, etc.)

Além disso, muito está na atenção à configuração de determinadas instituições e estabelecimentos financeiros. Vale ressaltar que estes últimos, na corrida por compras rápidas e uma pequena porcentagem de “carrinhos abandonados”, negligenciam muito a segurança das transações.

novas entradas

Categorias

Útil

Artigos populares

-

Top ranking das melhores e mais baratas scooters até 50cc em 2025

Visualizações: 131651 -

Classificação dos melhores materiais de insonorização para um apartamento em 2025

Visualizações: 127691 -

Classificação de análogos baratos de medicamentos caros para gripes e resfriados para 2025

Visualizações: 124519 -

Os melhores tênis masculinos em 2025

Visualizações: 124033 -

As melhores vitaminas complexas em 2025

Visualizações: 121940 -

Top ranking dos melhores smartwatches 2025 - relação preço-qualidade

Visualizações: 114980 -

A melhor tinta para cabelos grisalhos - classificação máxima 2025

Visualizações: 113395 -

Ranking das melhores tintas para madeira para interiores em 2025

Visualizações: 110319 -

Classificação dos melhores rolos giratórios em 2025

Visualizações: 105329 -

Ranking das melhores bonecas sexuais para homens para 2025

Visualizações: 104366 -

Ranking das melhores câmeras de ação da China em 2025

Visualizações: 102216 -

As preparações de cálcio mais eficazes para adultos e crianças em 2025

Visualizações: 102011