Ist NFC-Zahlung sicher und wie wird sie eingerichtet?

Beim Kauf eines brandneuen Telefons oder Tablets erhält der Benutzer in der Regel ein Gerät, das NFC unterstützt, oft ohne sich jedoch bewusst zu sein, welche Vorteile diese Technologie bietet. Es ist hilfreich zu wissen, ob die NFC-Zahlung sicher ist und wie sie eingerichtet wird, damit Sie Einkäufe kontaktlos bezahlen können.

Inhalt

Was ist NFC?

Dabei handelt es sich um eine Technologie zur Übertragung von Informationen über kurze Distanzen, bei der ein Lesegerät und eine Chipkarte in einem Gerät kombiniert werden. Letzteres ist eine Plastikkarte mit einer RFID-Typenmarkierung, dank derer Personen Bürodrehkreuze passieren und Zugangstüren öffnen können.Tickets in den öffentlichen Verkehrsmitteln der Hauptstadt oder eine Bankkarte mit kontaktloser Zahlung ist eine Chipkarte.

Darin ist ein Mikrochip installiert, der im Moment der Berührung des Lesegeräts (Bürodrehkreuz oder Automat einer Institution) in Sekundenschnelle Informationen austauscht. Einfach ausgedrückt, übermittelt es Daten über seinen Besitzer an das Sicherheitssystem oder ermöglicht es, einen bestimmten Geldbetrag abzuheben.

Dieser Mikrochip heißt Secure Element und wird vom Hersteller in das Telefon integriert oder auf einem SD-Medium oder einer SIM-Karte platziert. Die NFS-Einheit wird ihrerseits ausschließlich beim Hersteller installiert und übernimmt die Rolle einer Controller-Option. Einfach gesagt, er verwaltet dieses Modul.

Wie funktioniert NFC?

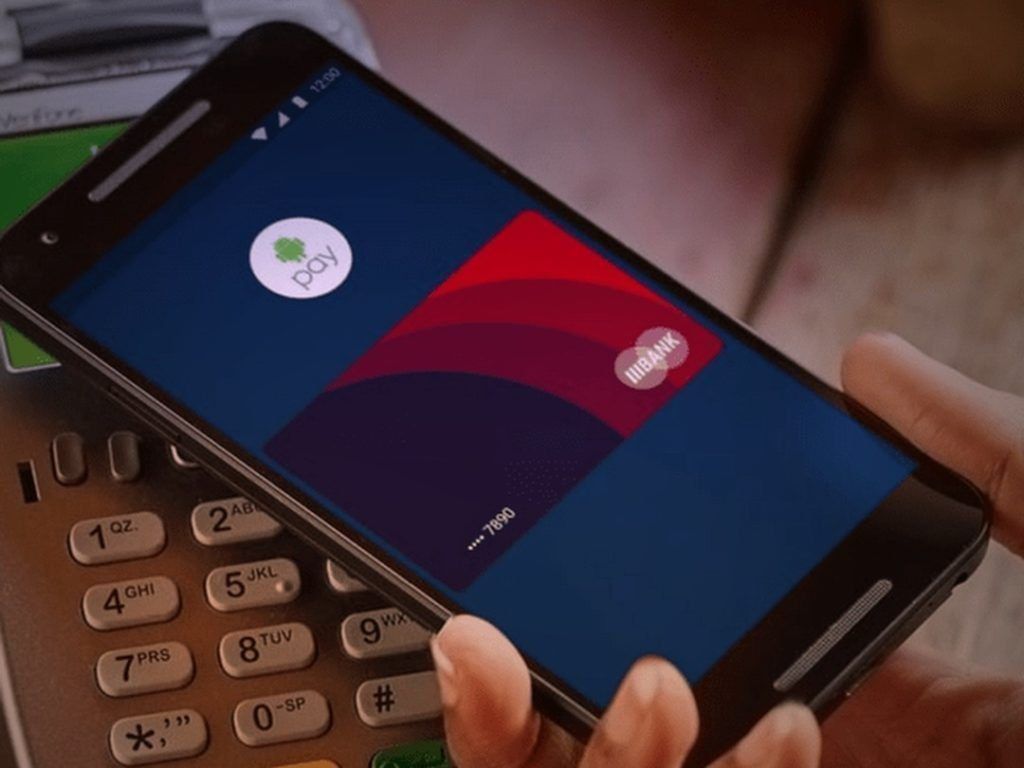

Das Anschließen eines Smartphones an den Automaten zum Bezahlen von Waren ist viel komfortabler als das Tragen von ein paar Kreditkarten in der Tasche.

Die NFC-Technologie (Near Field Communication oder Short Distance Communication) basiert auf der Verbindung von 2 elektromagnetischen Spulen, von denen sich eine im Smartphone und die andere im Gerät befindet. Um die Beziehung zu starten, müssen sich beide Geräte in einem Abstand von nicht mehr als 5 cm voneinander befinden.

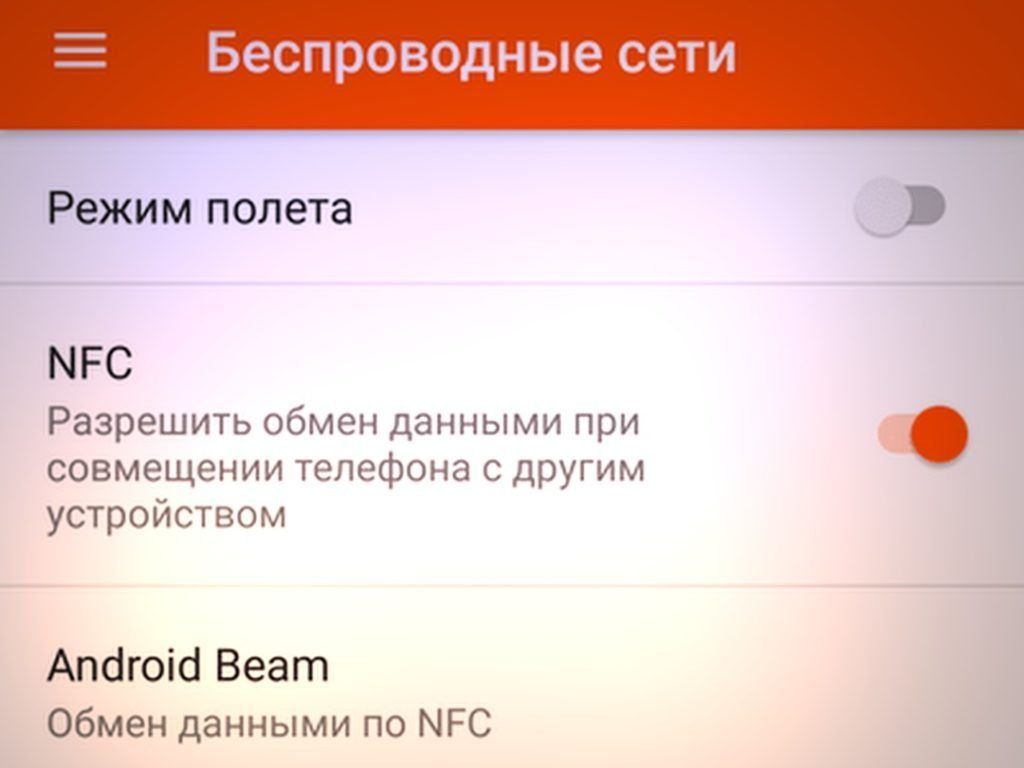

Wie aktiviere ich NFC? Wie finde ich heraus, ob es ein Modul auf einem Smartphone gibt?

Alles ist ziemlich einfach. Um zu verstehen, ob auf dem Android-Telefon oder -Tablet des Benutzers ein NFC-Modul vorhanden ist, und um es zu aktivieren, muss der Benutzer zu "Konfiguration" - "Drahtlose Kommunikation" - "NFC" gehen.

Hat der Nutzer diesen Wert nicht im Menü, dann ist NFC in seinem Smartphone nicht verfügbar.

Methode 1. Android-Kreditkarte

Wenn der Benutzer überall eine schlechte Angewohnheit hat und ständig seine eigene Kreditkarte vergisst, erhält er in dieser Situation, wenn sein Gadget mit einem NFC-Modul ausgestattet ist, die Möglichkeit, sein eigenes Telefon zu einer echten Kreditkarte zu machen. Dies geschieht wie folgt:

- Zunächst benötigen Sie eine Kreditkarte, die die Paypass-Technologie unterstützt.

- Auf dem Smartphone muss das Programm (Client) der Benutzerbank installiert werden, in der die Karte erstellt wurde;

- Öffnen Sie das installierte Programm, suchen Sie die Option, die für NFC verantwortlich ist, und wählen Sie sie aus. Danach müssen Sie eine Kreditkarte auf die Rückseite des Telefons oder Tablets legen, damit sie berücksichtigt wird.

- Nach erfolgreicher Lesung wird dem Nutzer per SMS ein Passwort bestehend aus 4 Zahlen zugesendet, welches gespeichert werden sollte. Diese PIN muss eingegeben werden, wenn der Benutzer eine Zahlung mit einem Telefon oder Tablet durchführt.

Die Entwickler des Moduls behaupten, dass seine Verwendung sicher ist, weil:

- Der Benutzer muss immer, bevor er etwas kauft, den PIN-Code eingeben.

- Die Reichweite des NFC-Mikroprozessors beträgt nur 10 cm (in Wirklichkeit sogar noch weniger).

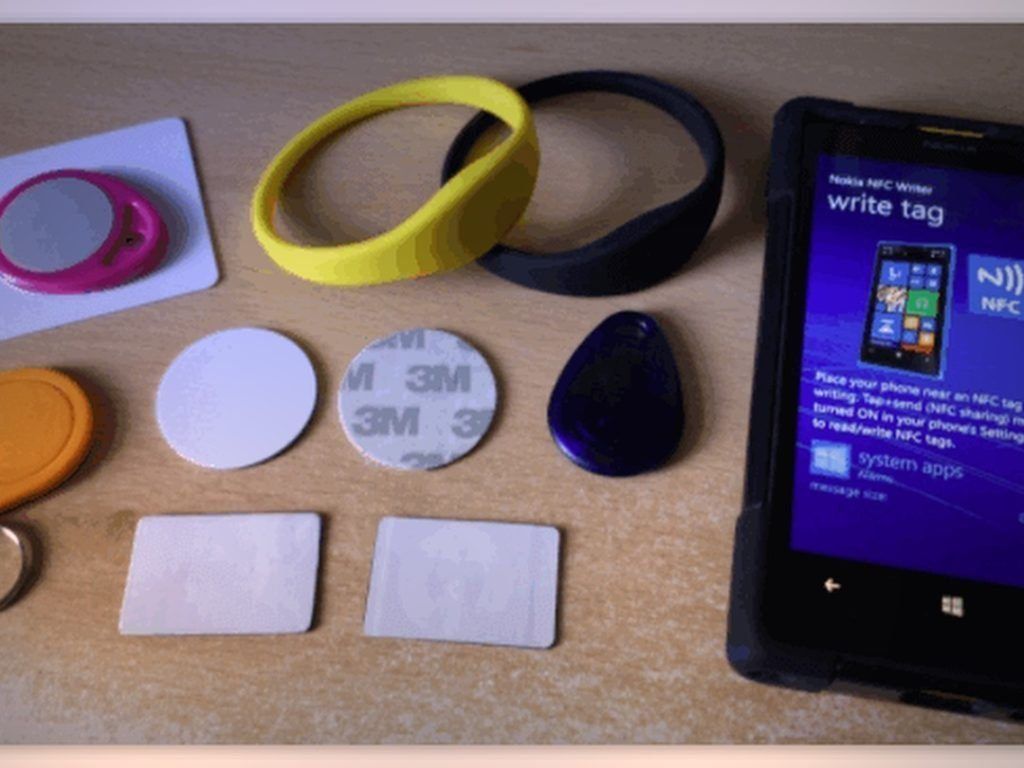

Methode 2: NFC-Tags

Eine typische Situation: Eine Person wacht auf, frühstückt, schaut sich den Vorrat im Kühlschrank an und öffnet das „Buy a Baton“- oder „Google Keep“-Programm, um der Liste hinzuzufügen, was gekauft werden muss. Danach verlässt er die Wohnung und schaltet das Mobilfunknetz ein, steigt ins Auto und aktiviert GPS, Bluetooth, um sicher zum Arbeitsplatz zu gelangen. Dort schaltet er das Smartphone in den Vibrationsmodus und öffnet Evernote.

Heute können all diese Aktionen nicht mechanisch, sondern dank NFC-Tags automatisch ausgeführt werden.

Was wird dafür benötigt:

- Installieren Sie das NFC ReTAG-Programm.

- Finden Sie NFC-Tags oder, wenn der Benutzer kontaktlose Metro- oder ÖPNV-Zahlungskarten hat, oder vielleicht längst vergessene oder ungenutzte Bankkarten, die Pay Pass unterstützen.

- Öffnen Sie NFC ReTAG, scannen Sie eine Karte oder ein Tag, fügen Sie es hinzu und benennen Sie es wie der Benutzer möchte.

- Danach müssen Sie die Aktion auswählen, die auf dem Smartphone ausgeführt wird, wenn der Benutzer es am Etikett anbringt, und die Taste "Aktion" drücken.

- Erstellen Sie eine Aktion, starten Sie beispielsweise das Programm „Buy a Baton“.

Nachdem der Benutzer eine Aktion erstellt hat, können Sie eine Karte oder einen Anhänger am Kühlschrank anbringen (oder daneben legen). Von nun an hat der Benutzer jedes Mal, wenn er die Küche betritt, die Möglichkeit, das Programm „Buy a Baton“ sofort zu starten und eine Erinnerung mit einer Liste der obligatorischen Einkäufe zu speichern.

Beispiel! Wenn eine Person in das Auto einsteigt, befindet sich darin eine Markierung, die scannt, wodurch GPS automatisch aktiviert und Bluetooth geöffnet wird.

Wie macht man?

- Es ist notwendig, eine Karte oder ein Etikett zu scannen, nennen Sie es.

- Legen Sie eine Aktion fest - starten Sie das GPS-Programm und öffnen Sie auch die drahtlose Bluetooth-Informationsübertragung.

Rat! Lassen Sie den Tag am besten im Auto, damit Sie nicht vergessen, ihn bei jedem Einsteigen zu scannen.

Wenn das Smartphone über Root-Rechte verfügt, erhöht dies auch die Möglichkeit, NFC-Tags zu verwenden, und eine Person verfügt über mehr „Chips“, um die Prozesse eines Telefons oder Tablets zu automatisieren.

Methode 3. Android Beam

Dies ist ein Datenübertragungsverfahren (ähnlich wie Bluetooth) unter Verwendung des NFC-Mikroprozessors. Es ist wichtig zu bedenken, dass die Datenübertragungsrate mit Android Beam sehr niedrig ist, und daher wäre es ratsam, es nur für die Übertragung einer kleinen Menge Text oder Links zu verwenden.

Dazu benötigen Sie:

- Drücken Sie die Taste „Erweitern“;

- Bringen Sie beide Geräte zueinander;

- Wenn das Bild auf dem Display des übertragenden Geräts kleiner wird, klicken Sie darauf, um die Übertragung zu starten.

Methode 4: NFC-Ring oder -Armband

Ein intelligentes Armband oder Ring mit NFC-Option ist ein innovatives Projekt von Entwicklern aus China, das für Telefone mit verschiedenen Betriebssystemen geeignet ist. Das Armband kann für jede Handgröße gewählt werden (ähnliche Situation beim Ring). Das Gewicht des Geräts ist sehr gering, aber die Hauptsache ist, dass es die NFC-Technologie vollständig unterstützt.

Die Rolle des Chips spielt beispielsweise im Band 3 BFC-Gerät ein spezialisierter Chipsatz. Mit Hilfe der neuesten Technologie hilft das intelligente Armband dem Telefon, Informationen über einen kontaktlosen Kanal zu übertragen, wodurch eine hohe Sicherheit gewährleistet wird. Informationen auf dem Gerät können unbegrenzt oft neu geschrieben werden.

Das Armband speichert Zahlungsinformationen, Aufzeichnungen und andere persönliche Daten. Das Anzeigen der Informationen ist nicht schwierig - legen Sie einfach das Armband auf das Telefondisplay. Es stellt in Sekundenschnelle eine Verbindung mit dem Smartphone her, deaktiviert die Displaysperre und übernimmt auch die Rolle eines Hotkeys. Wenn Sie beispielsweise das Armband zum Telefon bringen, wird gleichzeitig die Kamera, das Netzwerk oder das Programm für soziale Netzwerke aktiviert.

Andere Optionen

NFC-Module befinden sich auf Etiketten in Geschäften oder in Museen auf Informationsschildern, während deren Scannen der Benutzer zu einer Seite mit vollständigen Daten über das Produkt oder Regal geführt wird.

NFC-Sicherheit

Für Benutzer, die kontaktlose Karten schon lange verwenden, macht es keinen Sinn, darüber zu sprechen, was die NFC-Technologie ist. Diese Zahlungsmethode ist sicherer als die übliche Aktivierung einer PIN-Karte in einem Automaten, da niemand den Code sieht. Selbst wenn das Telefon gestohlen wird, kann der Dieb aufgrund globaler Beschränkungen bei der Begrenzung von Beträgen bei kontaktlosen Transaktionen nicht mehr als tausend Rubel von der Karte abheben.

Es gibt Berichte in einigen Medien, dass Hacker Terminals erstellt, die an überfüllten Orten verwendet werden und heimlich Gelder stehlen. Dies ist jedoch nur real, wenn das Telefon entsperrt ist.

Empfehlung! Wenn es dem Angreifer dennoch gelungen ist, das Geld illegal abzuheben, hat der Kontoinhaber immer die Möglichkeit, zu einem Bankinstitut zu gehen und es mit der Bitte zu kontaktieren, die Geldbewegungen zu verfolgen. Das Guthaben des Hackers wird sofort gefunden und das Geld wird dem Besitzer zurückerstattet, wenn der Entführer es noch nicht ausgegeben hat.

Mythen und Forschung zur NFC-Sicherheit

Um alles gründlich zu verstehen, finden Sie im Folgenden alle Arten von Mythen, Gerüchten und realen Situationen im Zusammenhang mit der Sicherheit der NFC-Technologie.

Distanz

Kontaktlose Karten dienen zur Übertragung von Informationen NFC-Technologie, eine Unterkategorie von RFID. Auf der Kreditkarte befinden sich ein Prozessor und eine Antenne, die auf die Anfrage des Abrechnungsterminals mit einer Funkfrequenz von 13,56 MHz antworten. Verschiedene Zahlungssysteme verwenden ihre eigenen Standards, wie zum Beispiel Visa Pay Wave oder MasterCard Pay Pass. Aber sie basieren alle auf fast dem gleichen Prinzip.

Die Entfernung der Informationsübertragung mit NFC variiert innerhalb weniger cm.In dieser Hinsicht ist der erste Schritt der Sicherheit physisch. Das Lesegerät muss in der Tat in die Nähe der Kreditkarte gebracht werden, was diskret ziemlich schwierig ist.

Es ist jedoch möglich, ein außergewöhnliches Lesegerät zu erstellen, das über große Entfernungen funktioniert. So zeigten Wissenschaftler der University of Surrey in Großbritannien die Technologie, NFC-Informationen dank eines praktischen Scanners aus einer Entfernung von etwa 80 cm auszulesen.

Dieses Gerät ist wirklich in der Lage, kontaktlose Karten in Minibussen, Einkaufszentren, Flughäfen und anderen öffentlichen Orten heimlich zu „abfragen“. Zum Glück hat in vielen Staaten bereits jeder Zweite die richtigen Kreditkarten im Portemonnaie.

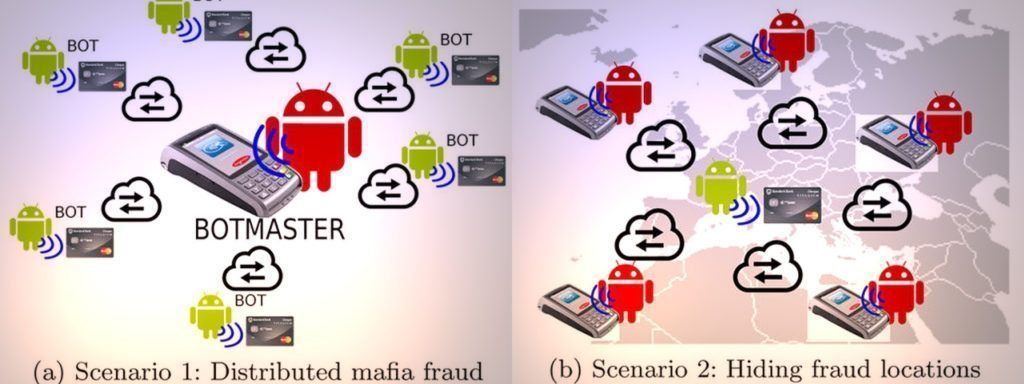

Dennoch ist es möglich, noch viel weiter zu gehen und auf Scanner und persönliche Anwesenheit zu verzichten. Eine weitere ungewöhnliche Lösung für das Reichweitenproblem präsentierten Hacker aus Spanien. R. Rodriguez und H. Villa, die den Vortrag beim Hack In The Box-Meeting hielten.

Die meisten neuen Android-Handys sind mit NFC ausgestattet.Gleichzeitig befinden sich Gadgets oft in unmittelbarer Nähe einer Handtasche – beispielsweise in einem Rucksack. Villa und Rodriguez entwickelten das Konzept eines Trojaners (Virus) auf Android, der das Telefon des Opfers in eine Art NFC-Signalverstärker verwandelt.

In dem Moment, in dem sich ein infiziertes Smartphone in der Nähe einer kontaktlosen Kreditkarte befindet, sendet es über das Netzwerk ein Signal an Hacker über die Reichweite der Operation. Angreifer starten ein gewöhnliches Zahlungsterminal und schließen ihr eigenes NFC-Telefon daran an. Daher wird über ein Netzwerk eine Brücke zwischen dem Terminal und der NFC-Karte „gebaut“, die sich in beliebiger Entfernung voneinander befinden können.

Der Virus kann auf übliche Weise übertragen werden, beispielsweise wenn er mit einem "gehackten" kostenpflichtigen Programm gebündelt wird. Alles, was Sie brauchen, ist Android OS Version 4.4 oder höher. Root-Rechte sind nicht erforderlich, werden jedoch empfohlen, damit der Virus auch nach dem Sperren des Gerätebildschirms funktioniert.

Kryptographie

Natürlich ist das Annähern an die Karte zu 50% erfolgreich. Anschließend muss eine viel mächtigere Barriere durchbrochen werden, die auf Kryptografie basiert.

Kontaktlose Transaktionen sind durch denselben EMV-Standard geschützt wie Prozessorkarten. Verglichen mit der Spur des Magneten, die eigentlich kopiert werden kann, wird eine solche Bewegung mit dem Prozessor nicht funktionieren. Auf Anforderung des Terminals generiert der Chip jedes Mal einen Einmalschlüssel. Ein solcher Schlüssel kann zwar abgefangen werden, ist aber für eine spätere Operation nicht mehr geeignet.

Sicherheitswissenschaftler haben wiederholt die Sicherheit von EMV angezweifelt, aber bis heute wurden keine praktikablen Möglichkeiten gefunden, den Schutz zu umgehen.

Es gibt übrigens eine Nuance.In der üblichen Implementierung basiert die Sicherheit von Prozessorkarten auf einer Kombination von Kryptoschlüsseln und einer Person, die einen PIN-Code eingibt. Bei kontaktlosen Transaktionen wird meistens kein PIN-Code benötigt, sodass nur die Kryptoschlüssel des Kartenprozessors und des Terminals verbleiben.

Gesamtbetrag des Einkaufs

Es gibt eine weitere Sicherheitsstufe – das Limit Limit für kontaktlose Transaktionen. Diese Einschränkung in der Konfiguration der Endgeräte wird vom Acquirer (Bank) festgelegt, der sich an den Hinweisen der Zahlungssysteme orientiert. In der Russischen Föderation beträgt der maximale Zahlungsbetrag tausend Rubel, und in Amerika liegt die Schwelle bei 25 USD.

Eine Zahlung für einen großen Betrag wird abgelehnt oder der Automat beginnt, eine zusätzliche Identifizierung (Unterschrift oder PIN-Code) zu verlangen, alles hängt von der Konfiguration des Acquirers - Kartenausstellers ab. Bei Versuchen, abwechselnd ein paar Beträge unter dem Limit abzuheben, sollte das zusätzliche Sicherheitssystem ebenfalls aktiviert werden.

Aber auch hier gibt es eine Besonderheit. Eine andere Gruppe von Wissenschaftlern der Newcastle University aus Großbritannien sagte fast ein Jahr zuvor, dass sie eine Lücke in der Sicherheit kontaktloser Transaktionen des Visa-Zahlungssystems gefunden hätten.

Wenn Sie eine Zahlung nicht in Pfund Sterling, sondern in einer anderen Fremdwährung anfordern, ist die Betragsgrenze nicht enthalten. Und wenn das Terminal nicht mit dem World Wide Web verbunden ist, kann der Höchstbetrag eines Hackerangriffs eine Million Euro erreichen.

Mitarbeiter des Visa-Zahlungssystems bestritten die Implementierung eines solchen Hacks in der Praxis und sagten, dass die Operation von den Sicherheitssystemen der Bank abgelehnt würde. Glaubt man den Worten von Taratorin von der Raiffeisenbank, dann kontrolliert das Terminal den Grenzbetrag der Zahlung, unabhängig von der Währung, in der sie ausgeführt wurde.

Fazit

Abschließend ist anzumerken, dass die Technologie des kontaktlosen Bezahlens tatsächlich durch einen hervorragenden mehrstufigen Schutz abgeschlossen ist, dies bedeutet jedoch keineswegs, dass die Gelder der Benutzer damit sicher sind. Zu viel in den Karten von Bankinstituten ist mit sehr „alten“ Technologien verbunden (Magnetstreifen, Netzwerkzahlung ohne zusätzliche Überprüfung usw.).

Darüber hinaus liegt viel in der Aufmerksamkeit der Konfiguration bestimmter Finanzinstitute und Verkaufsstellen. Bemerkenswert ist, dass letztere im Wettlauf um schnelle Einkäufe und einen kleinen Prozentsatz „aufgegebener Warenkörbe“ die Sicherheit von Transaktionen sehr vernachlässigen.

neue Einträge

Kategorien

Nützlich

populäre Artikel

-

Top-Ranking der besten und günstigsten Scooter bis 50cc im Jahr 2025

Aufrufe: 131651 -

Bewertung der besten Schallschutzmaterialien für eine Wohnung im Jahr 2025

Aufrufe: 127691 -

Bewertung billiger Analoga teurer Medikamente gegen Grippe und Erkältungen für 2025

Aufrufe: 124519 -

Die besten Herren-Sneaker 2025

Aufrufe: 124033 -

Die besten komplexen Vitamine im Jahr 2025

Aufrufe: 121940 -

Top-Ranking der besten Smartwatches 2025 – Preis-Leistungs-Verhältnis

Aufrufe: 114980 -

Die beste Farbe für graue Haare - Top-Bewertung 2025

Aufrufe: 113395 -

Ranking der besten Holzfarben für den Innenausbau 2025

Aufrufe: 110319 -

Bewertung der besten Spinnrollen im Jahr 2025

Aufrufe: 105329 -

Ranking der besten Sexpuppen für Männer für 2025

Aufrufe: 104366 -

Ranking der besten Actioncams aus China im Jahr 2025

Aufrufe: 102216 -

Die wirksamsten Calciumpräparate für Erwachsene und Kinder im Jahr 2025

Aufrufe: 102011