تصنيف أفضل أنظمة التحكم في الوصول والإدارة (ACS) لعام 2025

مع توسع نطاق التهديدات المحتملة ، يتم إيلاء الكثير من الاهتمام لضمان الأمن والحفاظ عليه في المرافق - من المؤسسات التعليمية أو المكاتب إلى مراكز الأعمال أو الشركات الكبيرة. جنبا إلى جنب مع ضباط الأمن المتفرغين المعتادين الذين يؤدون هذه الوظائف ، يتم استخدام الوسائل والأنظمة التقنية بشكل نشط لتحسين قدرات خدمة الأمن بشكل كبير.

الآن يوجد في السوق مجموعة كبيرة من هذه الأجهزة ، سواء الإنتاج الروسي والأجنبي. جمعت منتديات Security Technologies التي عقدت بانتظام قبل جائحة الفيروس التاجي ممثلين عن عشرات العلامات التجارية الغربية ومئات من الشركات المصنعة المحلية في موقع واحد. من بين مجموعة متنوعة من المنتجات ، يعد اختيار الجهاز الأمثل أمرًا صعبًا للغاية. ستساعدك التقييمات المقدمة في المراجعة على التنقل بين مجموعة النماذج.

مقالة موصى بها حول أفضل أنظمة التحكم في الوصول البيومترية.

محتوى

ما هو ولماذا تحتاج

نظام التحكم في الوصول والإدارة (ACS) - مجموعة من الأجهزة والأجهزة التقنية المتوافقة والبرامج لضمان الوصول إلى المنشأة.

الغرض منه هو تحديد وتثبيت المدخل (الخروج) من خلال الأقسام المجهزة من الممر مع التحكم التشغيلي للموظفين ، وكذلك وقت إقامتهم في المنطقة المحظورة.

إنه جزء لا يتجزأ من نظام الأمن العام.

وظائف رئيسيه

- التفويض - يتم تعيين المعرفات وتحديد السمات البيومترية ؛ تسجيلهم مع مهمة الفواصل الزمنية ومستوى الوصول (متى وأين ومن يسمح).

- تحديد الهوية - التعريف عن طريق معرفات القراءة أو العلامات.

- التفويض - التحقق من الامتثال للأذونات المحددة.

- المصادقة - تحديد الموثوقية من خلال ميزات التعريف.

- التنفيذ - إذن أو حظر بناءً على نتائج التحليل.

- التسجيل - تحديد الإجراءات.

- رد الفعل - تدابير في حالة محاولة الوصول غير المصرح به: إشارات التحذير والإنذار ، حظر المنطقة ، إلخ.

مهام

- الإعداد أو نزع السلاح وفقًا للأنظمة المعمول بها ، في حالات الطوارئ - تسجيل المعلومات وتخزينها.

- التحكم عن بعد عبر الإنترنت.

- مراقبة الدخول حسب السلطة الرسمية.

- تحديد ومراقبة حركة الموظفين في المنشأة ، ومنع إعادة الدخول باستخدام نفس المعرفات.

- محاسبة ساعات العمل. تحديد وقت وتاريخ وصول الموظف إلى مكان معين مع سجل بمدة مكوثه هناك.

- التكامل مع العناصر الأمنية الأخرى - الأمن والحريق والمراقبة بالفيديو.

مبدأ التشغيل

استنادًا إلى مقارنة ميزات التعريف المختلفة لشخص أو مركبة مع المعلمات الموجودة في ذاكرة ACS. كل شخص لديه معرّف شخصي - رمز أو كلمة مرور. يمكن أيضًا استخدام القياسات الحيوية - صورة الوجه وبصمات الأصابع وهندسة اليد وديناميكيات التوقيع.

يتم تثبيت أجهزة لإدخال البيانات أو قراءة المعلومات بالقرب من مدخل المنطقة المغلقة. ثم يتم نقل المواد إلى وحدات التحكم في الوصول لتحليلها ورد الفعل المناسب - لفتح أو إغلاق الباب أو تشغيل الإنذار أو تسجيل حضور الموظف هناك.

مجالات الاستخدام

مواقع تركيب نظام ACS:

- حكومة؛

- البنوك والمؤسسات المالية.

- مراكز الأعمال

- الشركات والمستودعات والأراضي المغلقة ؛

- المؤسسات التعليمية؛

- المنشآت الثقافية والرياضية ؛

- الفنادق؛

- المباني السكنية والشقق

- مواقف السيارات.

أنواع

حسب نوع الإدارة

- مستقل - مرور بدون تحكم المشغل وإبلاغ وحدة التحكم المركزية.

- مركزي - يسمح بالوصول بواسطة وحدة التحكم المركزية.

- عالمي - القدرة على التبديل إلى التشغيل المستقل في حالة حدوث خلل في معدات الشبكة ، أو انقطاع الاتصال ، أو فشل وحدة التحكم المركزية.

حسب عدد نقاط المراقبة

- سعة صغيرة - حتى 64.

- رحيب متوسط - ما يصل إلى 256.

- سعة كبيرة - أكثر من 256.

حسب فئة الوظيفة

1. الأول هو وظائف محدودة.

أنظمة ذاتية مع أبسط مجموعة من الوظائف للأجسام الصغيرة دون الحاجة إلى دمج الكائنات الخاضعة للرقابة في مجمع واحد مع تحكم مركزي. تتضمن المجموعة الكاملة عنصرًا تنفيذيًا ، والقارئ ووحدة التحكم. مثال على ذلك أقفال الميزانية مع قارئات حامل المفاتيح الإلكترونية أو برامج الاتصال بالكود المدمجة. من الممكن توصيل أزرار الخروج وفتح مفاتيح القصب وأجهزة استشعار الأشعة تحت الحمراء.

2. والثاني هو الميزات المتقدمة.

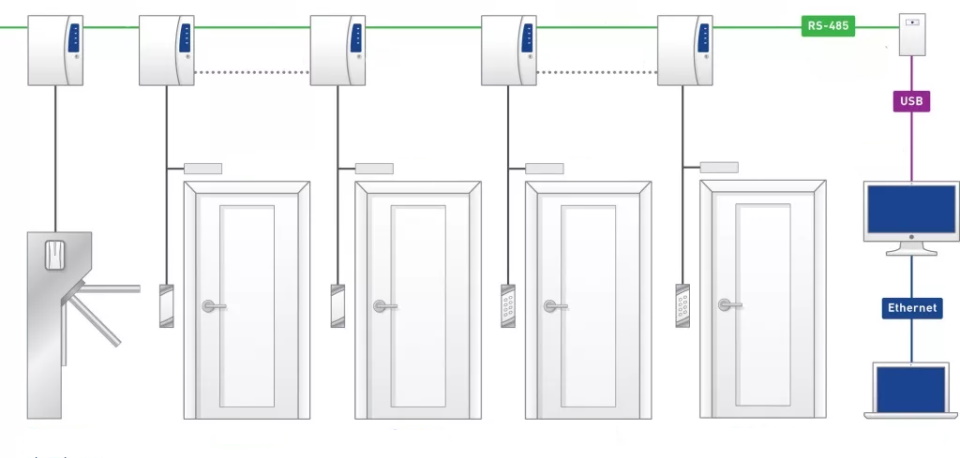

مجمعات غير مكلفة تعتمد على عدة وحدات تحكم مع زيادة في كمية المعلومات المعالجة وعدد المستخدمين ، فضلاً عن الاستخدام الإلزامي للكمبيوتر لبرمجة جميع وحدات التحكم ، وجمع المعلومات وتحليلها ، وتجميع التقارير والملخصات ، ومراقبة الموقف بشكل فعال في المنشأة.

3. الثالث هو أنظمة متعددة الوظائف.

أفضل مجمعات الشبكات متعددة المستويات لعدد كبير من المستخدمين الذين لديهم وحدات تحكم متصلة بالشبكات المحلية ، والتي تقدمها أفضل الشركات المصنعة. يتم استخدامها عندما يكون من الضروري التحكم في وقت المرور باستخدام معرفات إلكترونية معقدة.

حسب درجة الحماية ضد الدخول غير المصرح به

- طبيعي.

- مرتفع.

- عالٍ.

مكونات ACS

أجهزة الحظر

الهياكل الفنية للحاجز المادي ضد الدخول غير المصرح به إلى المنشأة.

واحد.البوابات - لتنظيم تحديد هوية أي شخص يدخل المنشأة. من الناحية الهيكلية ، هناك:

- وسط؛

- ارتفاع كامل.

2. أبواب - للعبور إلى غرفة أو منطقة. مجهزة بالمشغلات:

- المزالج الكهرومغناطيسية - يتم تشغيلها عند استخدام الطاقة أو إزالتها ؛

- أقفال كهروميكانيكية - حركة نبضة الفتح قبل فتح الباب وإغلاقه ؛

- أقفال كهرومغناطيسية - تفتح عند انقطاع التيار الكهربائي ؛

- آليات القيادة.

3. كبائن سد - للحجب مع تأكيد إضافي للهوية.

4. بوابة - لمرور المركبات العادية.

5. الحواجز - لمرور المركبات بشكل عام.

6. الأعمدة - الهياكل المرتفعة لمنع الدخول.

معرفات

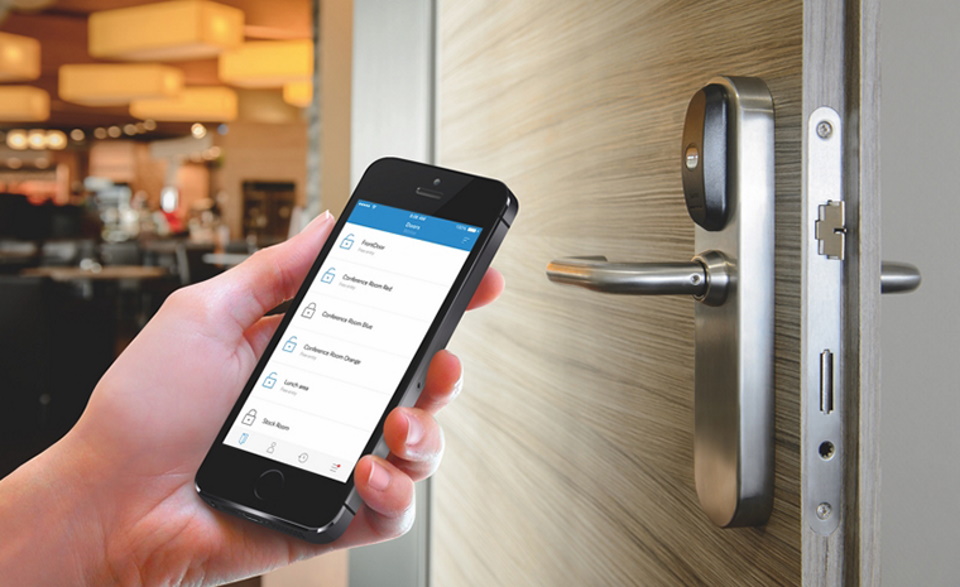

أجهزة لتخزين البيانات التي تحدد حقوق المالك للوصول. تختلف في استخدام تكنولوجيا التسجيل. طرق الوصول:

- تحديد تردد الراديو (RFID) - مفتاح فوب أو بطاقة بلاستيكية ؛

- تحديد افتراضي - إنشاء رمز عشوائي بواسطة تطبيق خاص في هاتف ذكي ؛

- عن طريق رقم الهاتف المحمول ؛

- كلمة المرور - إدخال رمز PIN على اللوحة ؛

- تحديد الهوية - من خلال الخصائص البشرية الفريدة.

القراء

متلقي رمز التعريف للترجمة إلى كتلة القرار. العمل مع محددات معينة ، يتم إجراء القراءة:

- للبطاقات الممغنطة - من شريط ؛

- لمفاتيح ذاكرة اللمس - عند الاتصال ؛

- للبطاقات الذكية - من الشريحة المدمجة ؛

- GSM - عن طريق رقم الهاتف ؛

- القياسات الحيوية - وفقًا للخصائص الفردية للشخص ، وتحويلها إلى تسلسل رقمي ؛

- رمز PIN - مجموعة من مجموعات معينة ؛

- بدون تلامس - باستخدام تفاعل RFID للترددات الراديوية.

تحكم

وحدة إلكترونية لتحليل البيانات المستلمة وإنشاء أمر لعمل المشغلات. حسب طريقة الإدارة هناك أصناف:

- مستقل - العمل بشكل مستقل وغير مدرج في نظام واحد ؛

- الشبكة - تعمل بالاقتران مع نفس الطرازات تحت تحكم واحد.

برمجة

يوفر تطوير خوارزميات التحكم لجميع مكونات ACS. مثبتة على جهاز كمبيوتر أو خادم منفصل لوحدة التحكم المركزية ، حسب سعة الحزمة.

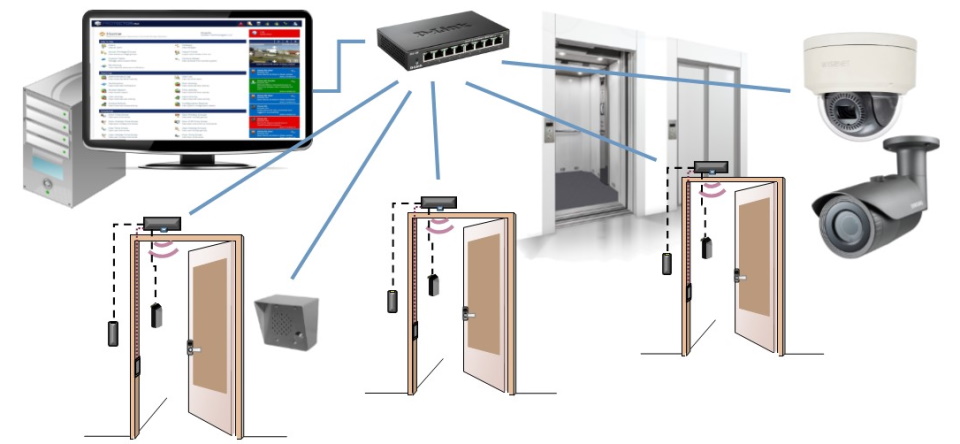

المعدات المساعدة

إذا لزم الأمر ، يتم توصيل نظام أمان مزود بمراقبة بالفيديو ، وأجهزة إنذار للحريق ، وأجهزة استشعار فتح الباب ، والمصاعد ، وأجهزة قياس التنفس ، وإمدادات الطاقة غير المنقطعة ، وما إلى ذلك.

معايير الاختيار

تم تصميم كل نظام مع مراعاة العوامل التالية:

- المهام المخصصة لـ ACS - تتأثر المعلمات المستقبلية بعددها وميزاتها.

- الحاجة إلى وظائف إضافية والتفاعل مع وسائل أخرى - توصيل كاميرات المراقبة بالفيديو ، وأجهزة الاستشعار البيومترية ، والأبواب الدوارة ، والقراء ، والمعرفات.

- نوع نظام التحكم في الوصول وفقًا لحجم الكائن - في متجر صغير ، تكفي المعدات المستقلة ، وعند خدمة مركز أعمال أو شركة ، من الضروري نشر مجمع شبكة متعدد المستويات.

ينصح الخبراء - ما الذي تبحث عنه لتجنب الأخطاء عند الاختيار:

- قبل تنفيذ ACS ، قم بفحص المنشأة بالكامل لتحديد الموقع الأمثل لنقاط التفتيش ، حيث سيكون الممر مجانيًا دون إنشاء قوائم انتظار ؛

- توضيح التكامل المحتمل مع عناصر الأمن الأخرى ؛

- تحديد تصميم الأجهزة لضمان السلامة من التأثيرات الخارجية والمناخية ؛

- حساب تقليل التأثير على استقرار الاتصال في ACS للإشعاع الكهرومغناطيسي من كبلات الطاقة التي تمر في المنطقة المجاورة مباشرة ؛

- التحقق من أداء البرنامج وتوافقه مع العدد المطلوب من الموظفين ؛

- توفير مواقف مع ارتفاع درجة حرارة جهاز التحكم في حالة التدفق الكبير للإنتاجية ؛

- تثبيت مصدر طاقة طارئ ؛

- اطلب مجموعة من الممرات وفقًا لنظام التحكم في الوصول المثبت ، مع الأخذ في الاعتبار الضرر والخسارة المحتملة.

أين يمكنني الشراء

يتنافس العديد من المصنعين الأجانب والروس بشراسة مع بعضهم البعض في السوق. قيادة أولئك الذين يقدمون مجموعة كاملة من المعدات لتركيب البنادق ذاتية الدفع.

العوامل المحددة هي سعر وجودة البرامج وأجهزة التحكم.

وفقًا لاستعلامات بحث Yandex ، تشمل قائمة الشركات المصنعة الشهيرة ما يلي:

- العلامات التجارية الروسية - PERСo و Parsec و RusGuard و IronLogic و Era of New Technologies و ProxWave ؛

- الشركات الأجنبية - Hid Global و ZKTeco و Suprema و NedAp و Hikvision.

في الصفحة الموجودة في المتجر عبر الإنترنت ، يمكنك طلب عناصر جديدة عبر الإنترنت ونماذج شهيرة. الوصف والمواصفات والميزات والصور وتعليمات الاتصال متوفرة هناك.

يتم تنفيذ تركيب ACS من قبل شركات متخصصة قادرة على تنفيذ دورة كاملة من التصميم إلى تسليم الهيكل بأكمله في المنشأة. في الوقت نفسه ، سيقدم الخبراء نصائح وتوصيات مفيدة - ما هي أنظمة التحكم في الوصول ، وما هي أجهزة الشركة الأفضل في الاختيار ، وكيفية الاختيار ، والمكون الأفضل للشراء ، وكم تكلفته.

أفضل أنظمة التحكم في الوصول والإدارة

يعتمد تصنيف مكونات ACS عالية الجودة على المراجعات على صفحات الشركات المصنعة. تم تحديد شعبية النماذج ، وفقًا للمشترين ، من خلال الموثوقية وسهولة التركيب والصيانة والمتانة والاتقان والسعر.

تقدم المراجعة التصنيفات من بين أفضل وحدات التحكم المستقلة ونوع الشبكة.

أفضل 4 أجهزة تحكم في الوصول قائمة بذاتها

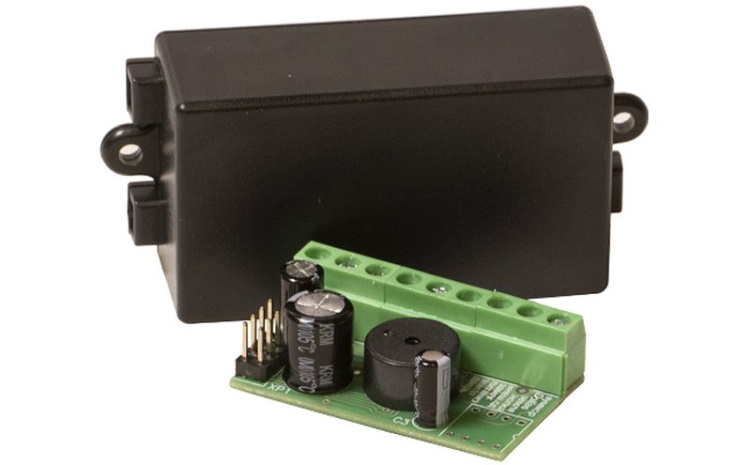

AT-K1000 UR Box

العلامة التجارية - AccordTec (روسيا).

بلد المنشأ - روسيا.

تطوير روسي مضغوط للتحكم في المحركات الكهربائية بجهد 12/24 فولت والتحكم في الوصول عند نقطة مرور واحدة إلى المباني الصناعية أو الإدارية ، ومداخل المباني. يمكن تركيبها بشكل منفصل أو داخل المشغلات. مصنعة على لوح موضوعة في علبة بلاستيكية مضغوطة. مؤشر إعلامي مثبت ومستشعر موضع الباب.

مع القارئ ، يوفر iButton تسعة أوضاع للتشغيل. يتم تخزين وضع الضبط في الذاكرة مع الانتقال التلقائي إليه عند إيقاف تشغيل الطاقة ثم إعادة تشغيلها مرة أخرى. مع قارئات بطاقات التقارب التي تدعم بروتوكولات Wiegand ، توفر أربعة أوضاع. تتضمن المجموعة وصلة لبرمجة الجهاز.

متوسط السعر 960 روبل.

- دعم واجهات iButton و Wiegand26 ؛

- يتم اختيار نوع القفل بشكل مستقل ؛

- فتح القفل حتى 255 ثانية ؛

- منع التضمين غير الصحيح ؛

- تحديد مفاتيح 1320 ؛

- دلالة؛

- أحجام صغيرة.

- أعرب بوضوح لم يتم تحديدها.

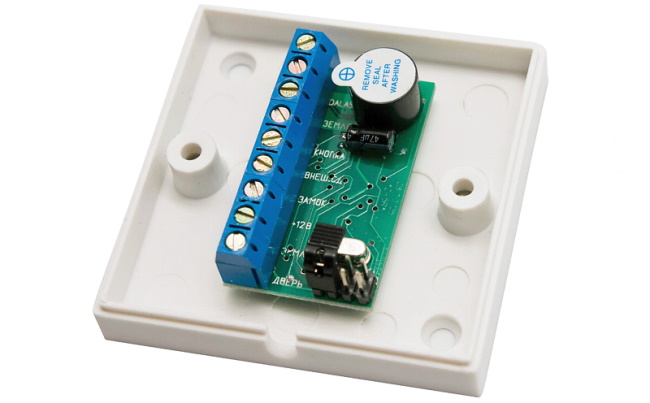

سمارتك ST-SC010

العلامة التجارية - Smartec (روسيا).

بلد المنشأ - روسيا.

نموذج مستقل للإنتاج المحلي لإنشاء نظام مستقل للتحكم في الوصول في المواقع البعيدة دون الحاجة إلى تنظيم قنوات اتصال إضافية مع وحدة التحكم المركزية. يتم استخدامه مع قارئ خارجي. يتم زيادة الأمان عن طريق تركيب الجهاز داخل الكائن المحمي. تمت برمجته بواسطة بطاقة رئيسية أو جهاز تحكم عن بعد يعمل بالأشعة تحت الحمراء. يمكنك حذف / إضافة بطاقة واحدة أو مجموعة كاملة ، بما في ذلك. في حالة الخسارة. يتم دعم أجهزة القراءة باستخدام Wiegand26 / 34 ولوحة المفاتيح.

بيعت بسعر 1365 روبل.

- تحديد ما يصل إلى 500 مستخدم ؛

- وقت تشغيل التتابع القابل للبرمجة ؛

- العمل في وضع النبض أو الزناد ؛

- إمكانية تسجيل المجموعة ؛

- حظر الوصول

- مع وظيفة نسخ المفاتيح لنقلها إلى وحدة تحكم أخرى ؛

- إنذار صوتي مدمج

- مؤشر LED.

- لم يتم الكشف عن.

تتابع أليس K-1

العلامة التجارية - "أليس" (روسيا).

بلد المنشأ - روسيا.

تطوير عالمي روسي الصنع للتحكم في مشغلات الوصول. مثبتة بشكل منفصل وفي القلعة. يمكنك إعادة ترتيب شريحة الذاكرة. مصممة لـ 1216 مفتاح. عادة ما يتم استخدامه للوصول إلى المكاتب أو المباني الصناعية أو المستودعات ، وكذلك مداخل المباني السكنية.

يمكن العثور عليها مقابل 580 روبل.

- الاكتناز.

- اختيار مستقل للقلعة.

- تبديل وقت المحرك الكهربائي بقوة تصل إلى 255 ثانية ؛

- إشارة الصوت والضوء ؛

- منع التضمين غير الصحيح ؛

- سعر منخفض.

- لم يتم الكشف عن.

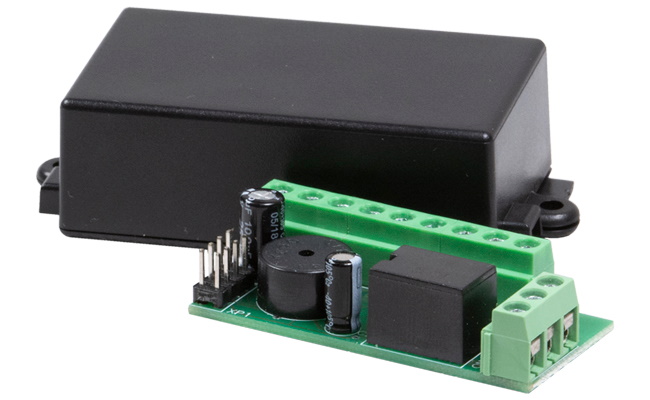

Z-5R (mod. Relay Wiegand)

العلامة التجارية - IronLogic (روسيا).

بلد المنشأ - روسيا.

نموذج مصغر مع خرج مرحل طاقة للتحكم في القفل أو زر الفتح أو قارئات البطاقات أو الموصلات أو التحكم الخارجي في الجرس أو قارئ LED ومستشعر موضع الباب. مناسب للتركيب في القلعة أو بشكل منفصل.

أوضاع التشغيل:

- عادي - استخدام المفاتيح العادية أو المحظورة ؛

- المنع - استخدام مفاتيح الحظر ؛

- Relay - يعمل عندما يكون المفتاح في منطقة القارئ ، وينطفئ في حالة الغياب ؛

- قبول - إدخال جميع المفاتيح في الذاكرة وإنشاء قاعدة بيانات ؛

- الزناد - قم بتشغيل / إيقاف القفل عن طريق لمس المفتاح.

النطاق السعري من 767 إلى 860 روبل.

- اختيار مستقل للقفل

- تركيب واتصال بسيط ؛

- البرمجة من خلال الكمبيوتر.

- منع التضمين غير الصحيح ؛

- الاكتناز.

- قيمة ممتازة مقابل المال.

- غير معروف.

مراجعة الفيديو لجهاز التحكم:

جدول المقارنة

| AT-K1000 UR Box | سمارتك ST-SC010 | تتابع أليس K-1 | Z-5R (mod. Relay Wiegand) | |

|---|---|---|---|---|

| عدد المفاتيح | 1320 | 500 | 1216 | 1364 |

| واجهة مع القارئ | iButton ، ويجاند 26 | ويجاند 26 ، 34 | iButtonTM و Wiegand 26 و 34 و 37 و 40 و 42 | DallasTM (iButton) ، ويغان 26 ، 34 ، 37 ، 40 ، 42 |

| مواعيد العمل | 0-255 | 1-99 | 1-255 | 0-220 |

| جهد الإمداد ، V | 12 | 12 | 10-14 | 9-24 |

| تحويل التيار ، أ | 4 | 2 | 4.5 | 3 |

| الأبعاد ، سم | 6.5x3.8x2.2 | 6.5x5.4x1.9 | 5.5x2.55x1.6 | 6.5x6.5x2.0 |

| الوزن (جرام | 16 | 40 | 20 | 53 |

| الضمان ، شهور | 12 | 12 | 12 | 12 |

أفضل 5 وحدات تحكم في الشبكة ACS

PW-400 الإصدار 2

العلامة التجارية - ProxWay (روسيا).

بلد المنشأ - روسيا.

نموذج عالمي للتحكم في الوصول إلى المباني الصناعية والسكنية وإدارتها ، مع مراعاة الأحداث ووقت المرور. يتم استخدامه كعنصر من عناصر نظام التحكم في الوصول العام لمكتب صغير أو نقطة تفتيش لمؤسسة كبيرة.يسمح لك بتنظيم ممر إلى كائن واحد مع التحكم في الدخول / الخروج أو كائنين مختلفين ، بالإضافة إلى جهاز إنذار ضد السرقة.

القدرة على تحديد حتى 32 ألف مفتاح. تخزن الذاكرة ما يصل إلى 47 ألف حدث و 250 منطقة زمنية وجداول أسبوعية. يتم إنتاجه على شكل لوح بدون غلاف للمعدات المدمجة عند التشغيل في درجات حرارة منخفضة تصل إلى -40 درجة مئوية.

تقدم الشركة المصنعة 13700 روبل.

- ذاكرة كبيرة غير متطايرة

- منفذي Wiegand ؛

- مع وظيفة "مكافحة الازدواج" ؛

- مدخلات اتصال الباب ؛

- صيانة بسيطة

- ساعة الوقت الحقيقي.

- لم يتم الكشف عن.

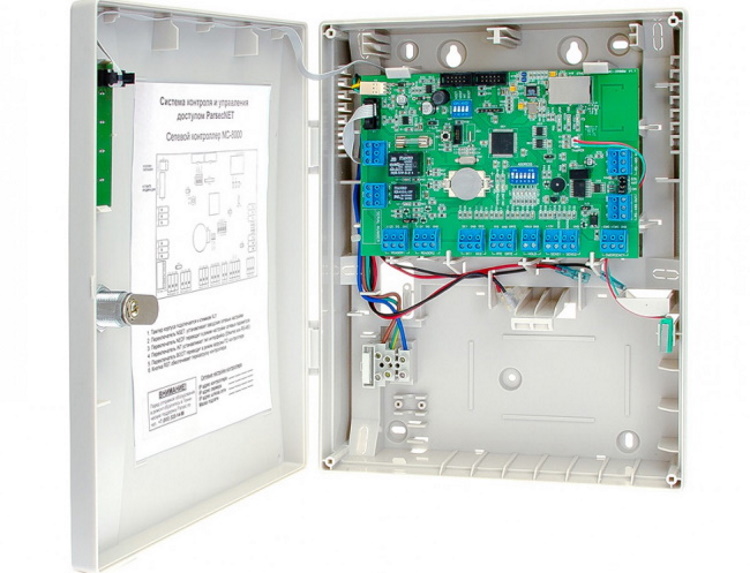

NC-8000

العلامة التجارية - Parsec (روسيا).

بلد المنشأ - روسيا.

النموذج الأساسي للاستخدام في ParsecNET عند تجهيز نقطة وصول وإشارة حارس مرتبطة بها. يتحكم في أي جهاز تنفيذي لتقييد المرور (الباب الدوار ، القفل) وتشغيل الإنذار.

تخزن قاعدة البيانات معلومات عن ثمانية آلاف مفتاح. تحتوي الذاكرة على 16 ألف حدث ، لمحة زمنية (64) وأعياد (32). الاتصال بجهاز كمبيوتر عبر قنوات Ethernet أو Rs-485.

يتم توفير تشغيل الجهاز والأقفال الكهربائية والأجهزة الأخرى بواسطة مصدر طاقة مدمج. يأتي في علبة بلاستيكية متينة مع مساحة لبطارية احتياطية.

للبيع مقابل 22250 روبل.

- كمية كبيرة من الذاكرة

- إعطاء إشارة في حالة عدم وجود حركة في المنشأة في وجود الناس هناك ؛

- وظيفة الباب المفتوح حتى خروج المستخدم بامتيازات "المالك" ؛

- حساب عدد الأشخاص في المنشأة ؛

- إصدار المعرفات مع مهلة ؛

- تحديد عدد الوصول المسموح به ؛

- الانتعاش في حالة فقدان الطاقة ؛

- جدولة.

- وصول بطاقتين.

- صراحة الغائب.

تعليمات الفيديو لتوصيل NC-8000 بخط RS-485:

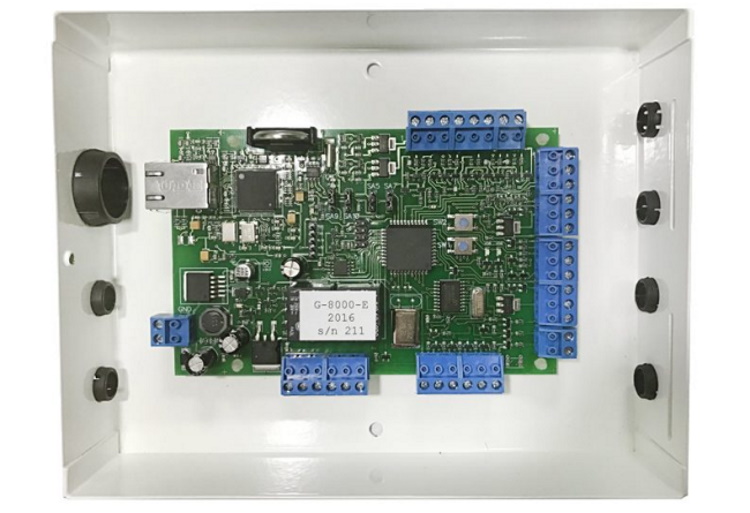

بوابة 8000

العلامة التجارية - بوابة (روسيا).

بلد المنشأ - روسيا.

نموذج أساسي عالمي للاستخدام كعنصر رئيسي في نظام Gate CUD عند التحكم في الوصول إلى المباني الصناعية أو السكنية ، وكذلك حساب وقت الأحداث والمرور إلى المكتب. يتم استخدامه عند تجهيز نقاط الوصول - واحد على الوجهين أو وجهين على وجه واحد. يتم توفير الدعم لجميع القراء العاديين مع التحكم في المحركات المختلفة. تسمح لك المدخلات الإضافية بتوصيل مستشعرات الحريق والأمن.

يمكن للذاكرة غير المتطايرة تخزين 16000 مفتاح و 8000 حدث و 7 جداول. يتم إجراء الضبط والبرمجة الأساسيين باستخدام جهاز كمبيوتر أو بشكل مستقل مع القدرة على إضافة / إزالة المفاتيح ، وتغيير وقت تشغيل الترحيل. يتم الدمج في خط عبر واجهة RS-422 (RS-485) في وضع الشبكة حتى 254 وحدة تحكم للاتصال بكمبيوتر تحكم.

متوسط السعر 4780 روبل.

- كمية كبيرة من الذاكرة

- دعم القراء العاديين ؛

- إمكانية التشغيل المستقل أو الشبكة ؛

- إحضار ما يصل إلى 254 جهازًا في الشبكة ؛

- السيطرة على مدار الساعة لمنطقتين أمنيتين ؛

- في وضع FreeLogic ، التحكم بالأحداث التي تصلحها وحدة التحكم ؛

- برنامج بسيط

- سعر مقبول.

- مصدر الطاقة مفقود.

أساسيات البوابة:

Z-5R نت

العلامة التجارية - IronLogic (روسيا).

بلد المنشأ - روسيا.

نموذج مضغوط لأنظمة CUD المستقلة أو المتصلة بالشبكة ، بما في ذلك في فندق أو مؤسسة.يتحكم في الأقفال بمحركات كهروميكانيكية وكهرومغناطيسية. يتطلب الباب الدوار اثنين من هذه الأجهزة أو نموذجًا ممتدًا. القدرة على تحديد مفاتيح 2024 ، يتذكر 2048 حدثًا. مدخلين للقراء مع دعم بروتوكول Dallas TM. أقصى مسافة لخط الاتصال هي 1.2 كم. خمسة أوضاع - Free Pass و Normal و Block و Trigger و Accept. يمكن إجراء البرمجة عبر جهاز الكمبيوتر باستخدام محول

بيعت مقابل 2280 روبل.

- اختيار مستقل للقفل

- بسيطة التركيب؛

- اتصال سهل عبر RS-485 ؛

- القدرة على استعادة قاعدة البيانات في وضع القبول ؛

- منع الاتصال غير الصحيح ؛

- أحجام صغيرة

- سعر صغير.

- غير معروف.

مناقشة فيديو لإمكانيات وحدة التحكم X-5R Net:

ERA-2000 v2

العلامة التجارية - "عصر التقنيات الجديدة" (روسيا).

بلد المنشأ - روسيا.

نموذج شبكة للتركيب في منشآت متوسطة الحجم ، في فندق أو مكتب صغير يصل عدد العاملين فيه إلى ألفي موظف. يمكن توصيل الجهاز بسهولة عبر إيثرنت بالشبكة المحلية الموجودة بالمنشأة. تخزن الذاكرة معلومات حول 60 ألف حدث. يخدم نقطتي وصول TouchMemory أو Wiegand4-64 واحد. يدير مختلف الأجهزة التنفيذية - من الأقفال والأبواب الدوارة إلى البوابات والحواجز. يمكن أن تكون المفاتيح الإلكترونية محدودة بعدد المقاعد في المنطقة أو عدد الممرات أو الوقت أو الجدول الزمني.

يحتوي السكن البلاستيكي على لوحتين ، إحداهما بها قضيب بعيد مع أطراف توصيلات لتبسيط التثبيت وتقليل مخاطر الخطأ البشري. من الممكن إعادة ضبط إعدادات التثبيت.

السعر من الشركة المصنعة هو 12625 روبل.

- دعم لأنواع مختلفة من المفاتيح الإلكترونية ؛

- حفظ ما يصل إلى 200 جدول مرور في الذاكرة ؛

- توافر البرمجيات الاحتكارية ؛

- تسجيل الدخول من خلال باب مفتوح ؛

- تأكيد الأجهزة والبرامج للمرور ؛

- ساعة مع الوقت الحقيقي ؛

- البرمجة دون اتصال

- البرامج الثابتة مع التغيير عن بعد.

- لم يتم الكشف عن.

جدول المقارنة

| PW-400 الإصدار 2 | NC-8000 | بوابة 8000 | Z-5R نت | ERA-2000 v2 | |

|---|---|---|---|---|---|

| عدد المفاتيح الإلكترونية | 32000 | 8000 | 8167/16334 | 2024 | 2000 |

| عدد القراء | 2 | 2 | 2 | 2 | 4 |

| عدد مداخل الإنذار | 8 | 0 | 4 | 0 | 2 |

| حجم ذاكرة الحدث | 47000 | 16000 | 8192 | 2048 | 60000 |

| واجهة الكمبيوتر | USB ، إيثرنت 100 | إيثرنت ، RS-485 | إيثرنت | إيثرنت | إيثرنت (IEEE802.3) |

| جهد الإمداد ، V | 12 | 12 | 11,4-15 | 9-18 | 12-24 |

| الأبعاد ، سم | 12.5 × 10.0 × 2.5 | 29.0 × 23.0 × 8.5 | 20.0x15.5x4.0 | 6.5x6.5x1.8 | 11.2x12.5x3.3 |

| الوزن (جرام | 1000 | 1400 | 1050 | 80 | 200 |

| إطار | بلاستيك | بلاستيك | بلاستيك | بلاستيك | بلاستيك |

| الضمان ، شهور | 12 | 12 | 12 | 12 | 60 |

| مكان للبطارية | رقم | يوجد | رقم | رقم | رقم |

نصائح من ذوي الخبرة - كيفية تثبيت نظام التحكم في الوصول

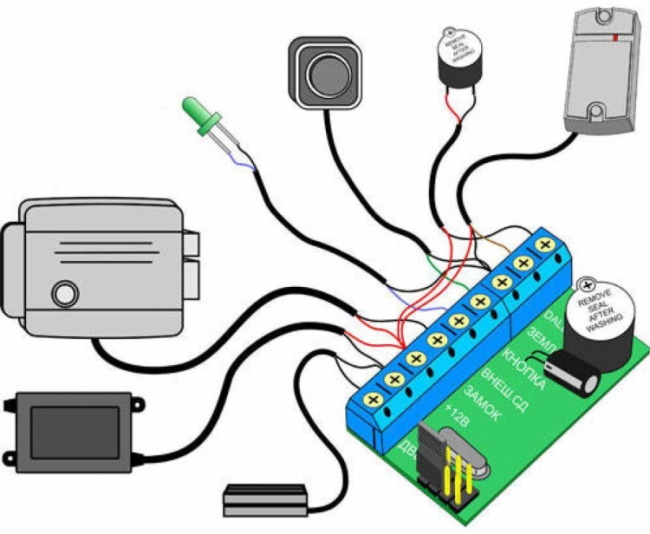

لتجميع نظام بسيط بيديك ، ستحتاج إلى إرشادات خطوة بخطوة للإجراءات والمكونات:

- القفل ، اعتمادًا على تصميم الباب ، يكون عادةً مفتوحًا أو مغلقًا ؛

- مفتاح أو بطاقة وصول ؛

- يعد القارئ المناسب لمفتاح أو بطاقة هو أفضل خيار Mifare يمكنه العمل في وضع آمن ؛

- وحدة تحكم من النوع المستقل مع الحد الأدنى من الوظائف ؛

- زر الخروج

- مصدر طاقة يوفر تيارًا كافيًا.

يتم توصيل المكونات بواسطة كبل ، يتم تحديد عدد النوى من خلال مخطط التثبيت. عادة ما يتم استخدام كبل إشارة ستة أو ثمانية النواة. عند تثبيت قفل على الباب ، يتم استخدام انتقال الباب للحماية الميكانيكية. يتم تثبيت وحدة التحكم ومصدر الطاقة في الداخل على الحائط في الأماكن ذات حركة المرور المنخفضة في حالة خاصة. يتم تثبيت الأطراف وفقًا لتعليمات اللون.

تم تكوين البرنامج بعد توصيل جميع العناصر. لإنشاء قاعدة بيانات ، تحتاج إلى وضع البطاقة بجوار القارئ أثناء سماع صوت الجرس - سيتم تسجيل البيانات تلقائيًا وستتوقف الإشارات. قم بتنشيط البطاقات الأخرى بنفس الطريقة.

نتيجة لذلك ، يجب أن يصبح نظام التحكم في الوصول المثبت حماية موثوقة للمنشأة.

استمتع بالتسوق. اعتني بنفسك وبأحبائك!

المواد شعبية

-

أعلى ترتيب لأفضل وأرخص الدراجات البخارية حتى 50 سم مكعب في عام 2025

المشاهدات: 131650 -

تصنيف أفضل المواد العازلة للصوت لشقة عام 2025

المشاهدات: 127690 -

تصنيف نظائرها الرخيصة من الأدوية باهظة الثمن للإنفلونزا ونزلات البرد لعام 2025

المشاهدات: 124518 -

أفضل أحذية رياضية للرجال لعام 2025

المشاهدات: 124032 -

أفضل فيتامينات مركبة عام 2025

المشاهدات: 121939 -

أعلى ترتيب لأفضل الساعات الذكية 2025 - نسبة السعر والجودة

المشاهدات: 114979 -

أفضل طلاء للشعر الرمادي - أعلى تصنيف 2025

المشاهدات: 113394 -

ترتيب أفضل الدهانات الخشبية لأعمال الديكور الداخلي عام 2025

المشاهدات: 110318 -

تصنيف أفضل بكرات الغزل في عام 2025

المشاهدات: 105328 -

ترتيب أفضل دمى الجنس للرجال لعام 2025

المشاهدات: 104365 -

ترتيب أفضل كاميرات الحركة من الصين عام 2025

المشاهدات: 102215 -

أكثر مستحضرات الكالسيوم فاعلية للبالغين والأطفال عام 2025

المشاهدات: 102011